シングルサインオン(SSO)

SSO のセットアップと使用法

危険

このガイドは、システム管理者を対象としています。必要な技術知識が不足している場合は、IT 部門にお問い合わせください。

Prevu3D Cloud Platformは、業界標準のプロトコルを介して安全なシングルサインオン(SSO)をサポートしています。

-

SAML 2.0 — 認証とユーザーログイン用。

-

SCIM 2.0 — ユーザーとグループの自動プロビジョニング用。

サポートされている ID プロバイダー

Section titled “サポートされている ID プロバイダー”SAML 2.0 および/または SCIM 2.0 プロトコルを完全にサポートする ID プロバイダーは、Okta、Google Workspace、OneLogin、Ping Identity などを含む Prevu3D と互換性がある必要があります。Prevu3D の実装は公式の SAML 2.0 および SCIM 2.0 仕様に従っており、最新の ID システム間で幅広い互換性を保証します。

以下との統合を徹底的にテストしました。

-

Microsoft Entra ID (旧称 Azure Active Directory)

-

ジャンプクラウド

手記

各Prevu3D組織は、一度に 1つのIDプロバイダー への接続のみをサポートします。

SSO 機能は、 Enterprise サブスクリプションに含まれています。 sales@prevu3d.com に連絡して、組織でアクティブ化してください。

SAML 2.0 — 認証のセットアップ

Prevu3DでSAMLベースのSSOを設定するには、次のものが必要です。

-

Prevu3D組織への管理者アクセス。

-

アプリケーションを構成する権限を持つ IdP へのアクセス。

-

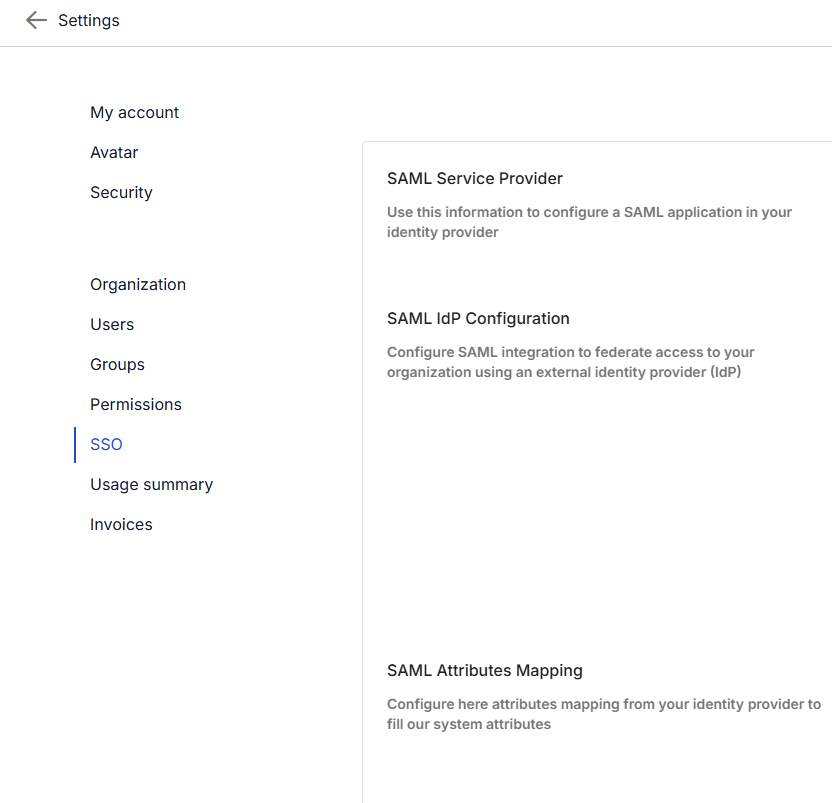

Prevu3Dアカウントにログインします(メールアドレスとパスワードで)

-

[設定]タブに移動します

-

左側のメニューから SSO タブを選択します

SSO タブにアクセスできませんか?

見つからない場合は、組織管理者ではありません。

グレー表示されている場合は、組織が SSO 機能をサブスクライブしていません。

-

SSO タブから次の値をコピーし、IdP 設定に貼り付けます。

-

サービス プロバイダー エンドポイント

-

サービス プロバイダー エンティティ ID

-

-

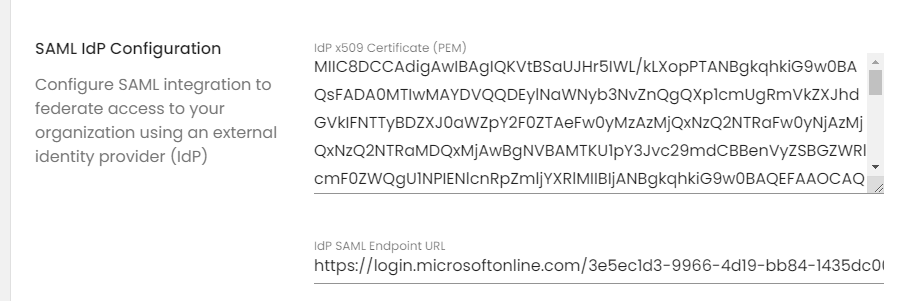

IdP から以下を取得し、[Prevu3D SSO] タブに貼り付けます。

-

SAML 証明書 (PEM 形式)

-

SAML エンドポイント URL

-

-

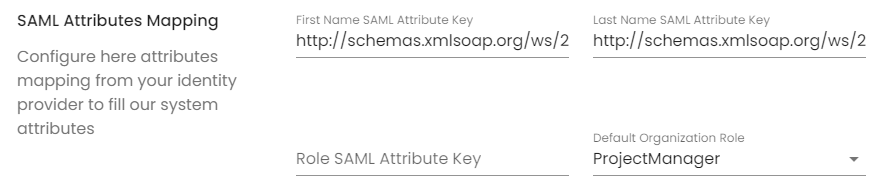

SCIM が有効 になっていない場合は 、次の SAML 属性マッピングを定義します。

-

名前

-

名字

-

ロール (オプション - see Role Mapping below)

-

警告

これらの属性は、SCIM プロビジョニングが有効で構成されている場合は オプション です。SCIMは、ユーザーの詳細を自動的に管理します。

- ページの下部にある [保存] をクリックします。

- IdP からテストログインを実行して、設定を確認します。

ロールマッピング(オプション)

Section titled “ロールマッピング(オプション)”Prevu3Dの組織レベルのロールは、カスタムSAML属性( Prevu3DRoleなど)を介して割り当てることができます。

-

Admin— 組織全体の完全な権限 -

Guest— デフォルトのアクセス権なし (プロジェクトレベルのアクセス権を付与する必要があります)

ロール属性が指定されていない場合は、 デフォルトのロール が適用されます。安全のため、 Guest に設定することをお勧めします。

警告

SCIM が有効になっている場合は、代わりに SCIM を使用してロールの割り当てを処理する必要があります。

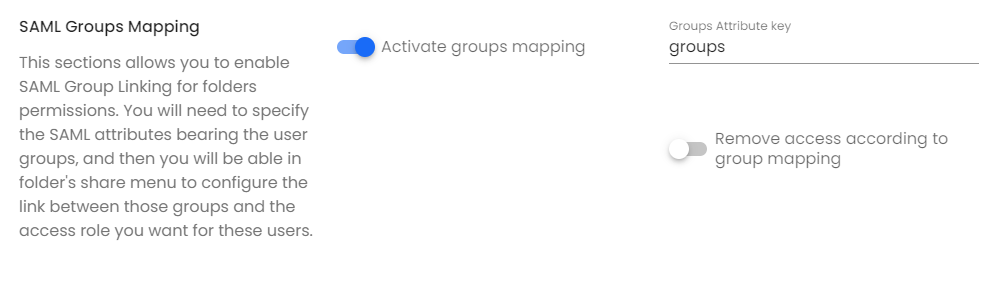

グループマッピング(オプション)

Section titled “グループマッピング(オプション)”また、IdP システムから Prevu3D groups にグループをマッピングして、組織のユーザーのアクセス管理を容易にすることもできます。次の手順では、グループのマッピングについて説明します。

-

SAML 属性を介してグループメンバーシップを送信するように IdP を設定します。

-

この属性を [Prevu3D SSO ] タブに入力します。

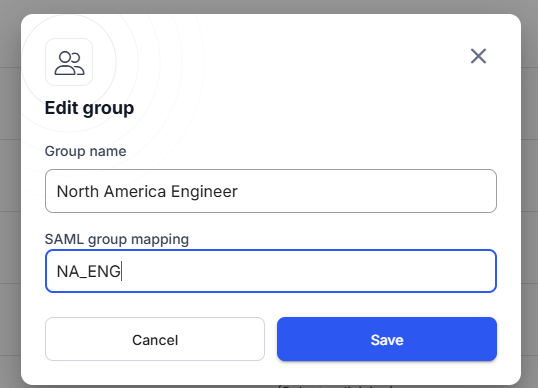

- Prevu3D の [グループ] セクションで、[ グループの編集] をクリックし、IdP に期待される SAML グループ値を指定します。

- このマッピングは、ユーザーがPrevu3D Cloudにログインするときに適用されます。ユーザーがすでにログインしている場合は、ログアウトして再度ログインし、アクセスの変更を適用する必要があります。

警告

- SCIM が有効になっている場合は、グループの作成とメンバーの割り当てを代わりに SCIM で処理する必要があります。

SCIM 2.0 — プロビジョニングのセットアップ

Section titled “SCIM 2.0 — プロビジョニングのセットアップ”Prevu3Dは、 System for Cross-domain Identity Management(SCIM 2.0) プロトコルを介したユーザーおよびグループのプロビジョニングをサポートします。

-

組織は Enterprise プランに参加している必要があります。

-

IdP は SCIM (Azure AD/Entra、Okta、JumpCloud など) をサポートしている必要があります。

SCIMで実現できること

Section titled “SCIMで実現できること”-

ユーザープロビジョニング — 新しいユーザーは Prevu3D で自動的に作成されます

-

ユーザーのプロビジョニング解除 — IdP で非アクティブ化されると、ユーザーは無効化または削除されます

-

グループの割り当て — グループとロールを IdP から一元的に管理できます

セットアップ手順

Section titled “セットアップ手順”-

Prevu3Dアカウントに組織管理者としてログインします。

-

[設定]タブに移動します

-

左側のメニューから SSO タブを選択します

-

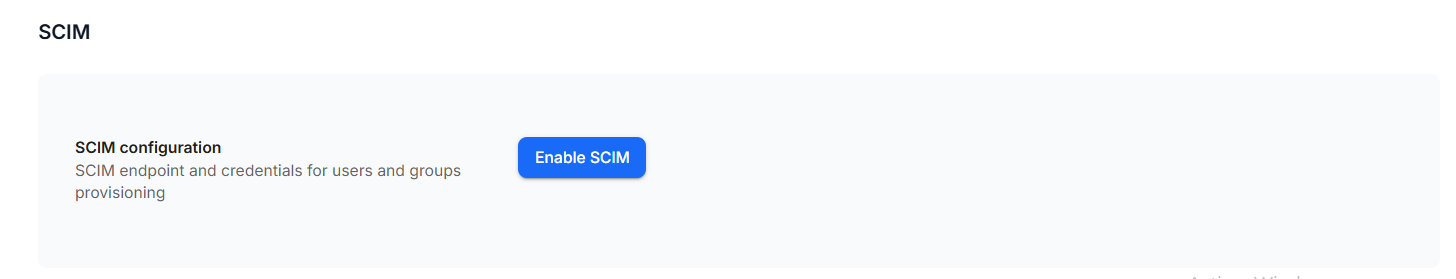

[ SCIM プロビジョニング ] セクションまでスクロールして [有効に します]。

-

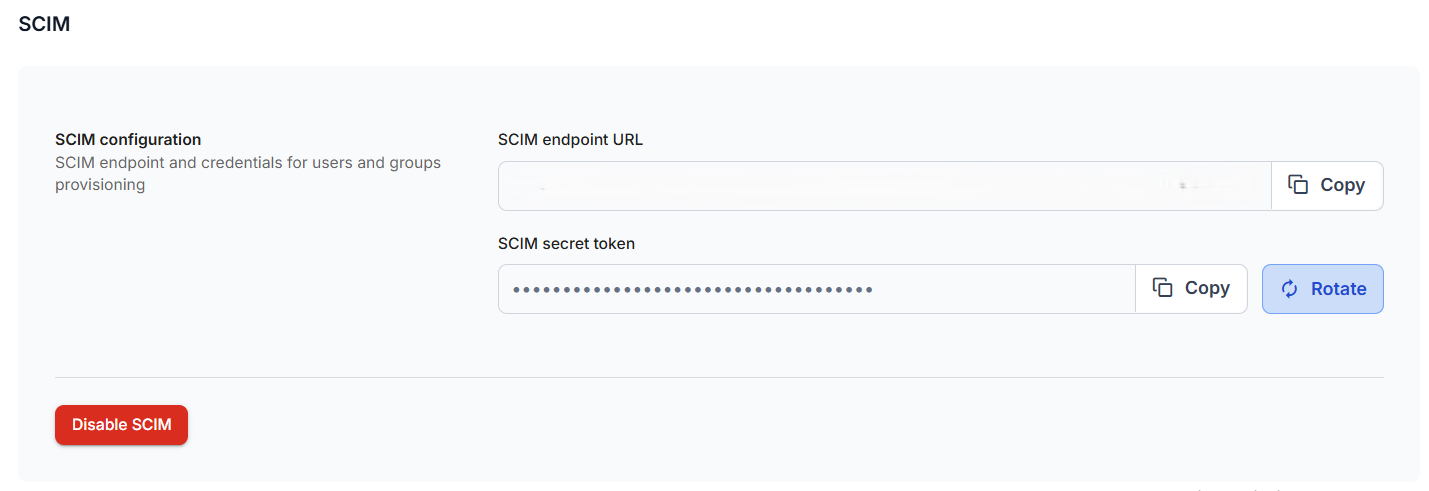

あなたは見つけるでしょう:

-

SCIM ベース URL (Entra ID ユーザー、以下の警告を参照してください)

-

ベアラートークン

-

大事な

Entra ID (Azure AD) を使用して SCIM を構成する場合は、Prevu3D によって提供される SCIM ベース URL の末尾に

?aadOptscim062020を追加する必要があります。

-

ID プロバイダー (Microsoft Entra ID など) で、次の操作を行います。

-

Prevu3D Enterprise アプリケーションを開きます。

-

SCIM プロビジョニングを有効にします。

-

[SSO] タブから取得した SCIM ベース URL と ベアラー トークン を入力します。

-

-

次の属性マッピングを設定します。

-

userName、givenName、familyName、email -

オプション:

groups、roles、active

-

-

構成を保存する

IdPは、プロビジョニングスケジュールに基づいて、ユーザーとグループをPrevu3Dに自動的に同期します。

-

IdP(Identity Provider): すべてのユーザーを登録し、他のさまざまなサービスへの接続を可能にするシステムを指します。これは、組織、ユーザー、グループにとって信頼できる情報源です。例:Azure AD、Jumpcloud…

-

SP、サービスプロバイダー :SSO情報を消費するサービスアプリケーション(この場合はPrevu3D Cloud)を指します。

-

SSO、シングルサインオン: ユーザーが単一のポータルからログイン情報を取得できるようにし、ユーザー管理構成を複数のアプリケーションに分散できるようにするメカニズムを指します。

-

SAML、Security Assertion Markup Language :業界で広く使用されているプロトコルで、複数のクラウドベースのプラットフォームでSSOを使用できます。

-

SCIM、クロスドメイン ID 管理システム: ユーザーとグループをプロビジョニングするためのプロトコル。