Connexion unique (SSO)

Configuration et utilisation des SSO

La plateforme Cloud Prevu3D prend en compte le Single Sign-On (SSO) sécurisé via des protocoles standards de l’industrie :

-

SAML 2.0 — pour l’authentification et la connexion utilisateur.

-

SCIM 2.0 — pour la provisionnement automatique des utilisateurs et des groupes.

Fournisseurs d’identité pris en charge

Section intitulée « Fournisseurs d’identité pris en charge »Tout fournisseur d’identité qui prend pleinement en charge les protocoles SAML 2.0 et/ou SCIM 2.0 devrait être compatible avec Prevu3D, y compris Okta, Google Workspace, OneLogin, Ping Identity, et d’autres. L’implémentation de Prevu3D suit les spécifications officielles SAML 2.0 et SCIM 2.0, garantissant une large compatibilité avec les systèmes d’identité modernes.

Nous avons testé une intégration approfondie avec :

-

Microsoft Entra ID (anciennement Azure Active Directory)

-

JumpCloud (anglais)

SAML 2.0 — Configuration de l’authentification

Prérequis

Section intitulée « Prérequis »Pour configurer un SSO basé sur SAML avec Prevu3D, vous aurez besoin de :

-

Accès administrateur à votre organisation Prevu3D.

-

Accès à votre IDP avec la permission de configurer des applications.

-

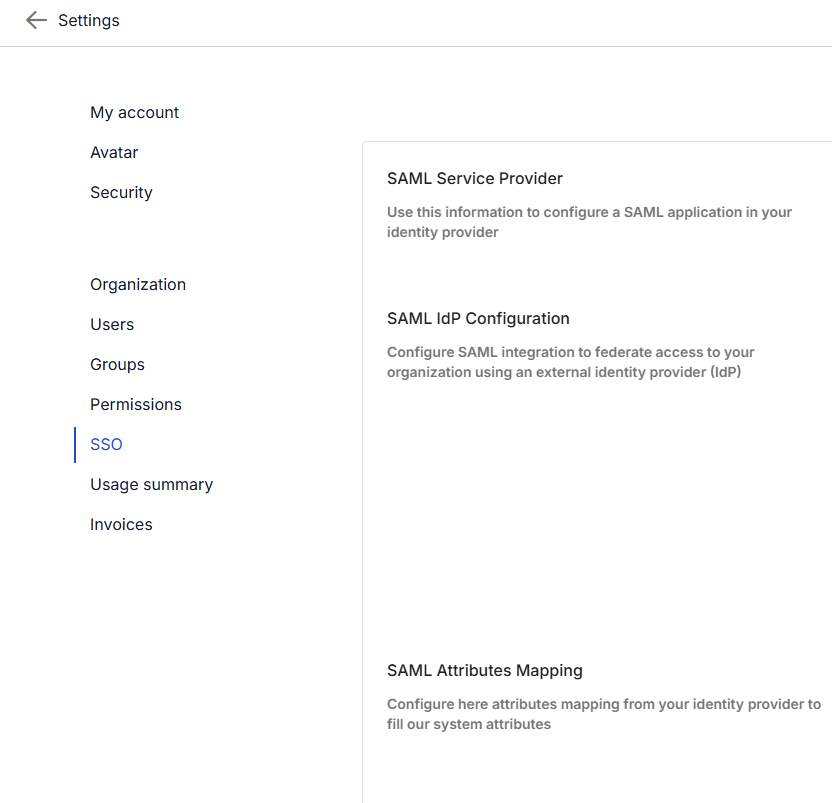

Connectez-vous à votre compte Prevu3D (en utilisant votre adresse e-mail et votre mot de passe)

-

Va dans l’onglet Paramètres

-

Sélectionnez l’onglet SSO dans le menu à gauche

Vous ne pouvez pas accéder à l’onglet « SSO » ?

Si elle manque, vous n’êtes pas administrateur d’organisation.

Si c’est grisé, votre organisation n’a pas adopté la fonctionnalité SSO.

-

Copiez les valeurs suivantes depuis l’onglet SSO et collez-les dans votre configuration IdP :

-

Terminaison fournisseur de services

-

ID d’entité du fournisseur de services

-

-

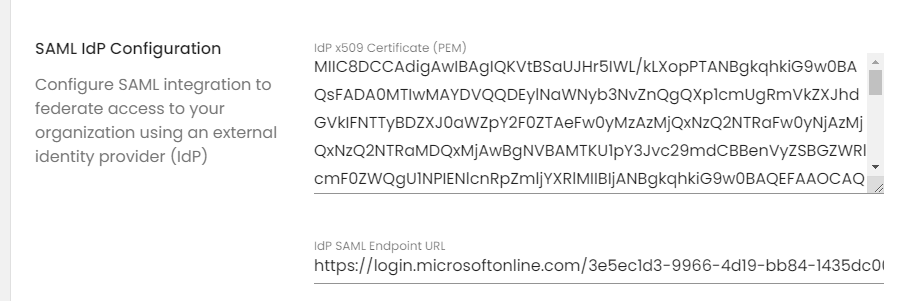

Récupérez les éléments suivants depuis votre IdP et saisissez-les dans l’onglet SSO Prevu3D :

-

Certificat SAML (format PEM)

-

URL de terminaison SAML

-

-

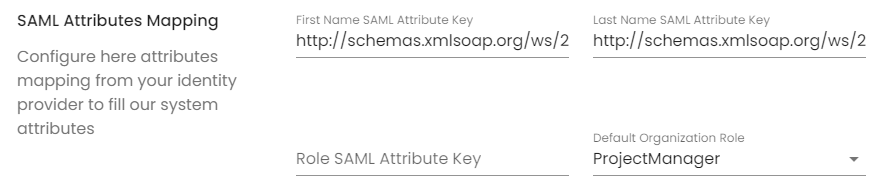

Si SCIM n’est pas activé, définissez les mappages d’attributs SAML suivants :

-

Prénom

-

Nom de famille

-

Rôle (optionnel — voir la cartographie des rôles ci-dessous)

-

- Cliquez sur Enregistrer en bas de la page.

- Effectuez une connexion de test depuis votre IdP pour vérifier la configuration.

Cartographie des rôles (optionnelle)

Section intitulée « Cartographie des rôles (optionnelle) »Vous pouvez attribuer des rôles au niveau de l’organisation Prevu3D via un attribut SAML personnalisé (par exemple, Prevu3DRole) :

-

Admin— Autorisations complètes dans toute l’entreprise -

Guest— Aucun accès par défaut (doit être accordé au niveau du projet)

Si aucun attribut de rôle n’est fourni, un rôle par défaut est appliqué. Pour des raisons de sécurité, nous recommandons de définir cela sur Guest.

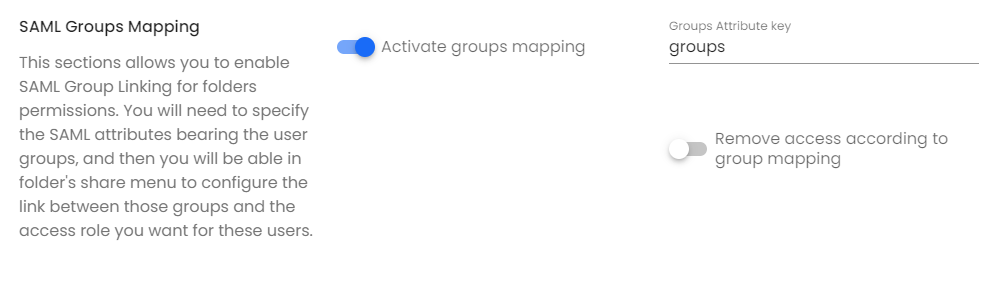

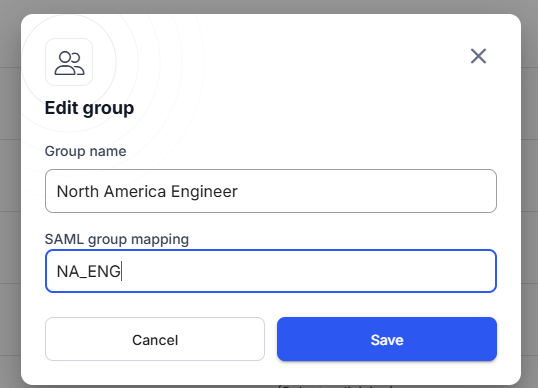

Cartographie de groupes (optionnelle)

Section intitulée « Cartographie de groupes (optionnelle) »Il est également possible de mapper des groupes de votre système IdP vers des groupes Prevu3D pour simplifier la gestion des accès pour les personnes de votre organisation. Les étapes suivantes vous guident dans la cartographie de vos groupes.

-

Configurez votre IDP pour qu’il transmette les appartenances de groupe via un attribut SAML.

-

Entrez cet attribut dans l’onglet SSO Prevu3D .

- Dans la section « Groupes » de Prevu3D, cliquez sur « Modifier le groupe » et spécifiez la valeur du groupe SAML attendue par votre IDP.

- Cette correspondance est appliquée aux utilisateurs lorsqu’ils se connectent à Prevu3D Cloud. Si l’utilisateur est déjà connecté, il doit se déconnecter puis se reconnecter pour que les changements d’accès prennent effet.

SCIM 2.0 — Configuration du provisionnement

Section intitulée « SCIM 2.0 — Configuration du provisionnement »Prevu3D prend en charge la provisionnement utilisateur et de groupe via le protocole SCIM 2.0 (System for Cross-Domain Identity Management).

Prérequis

Section intitulée « Prérequis »-

Votre organisation doit être inscrite au plan Enterprise.

-

Votre IdP doit prendre en charge SCIM (par exemple, Azure AD/Entra, Okta, JumpCloud).

Ce que SCIM permet

Section intitulée « Ce que SCIM permet »-

Provisionnement utilisateur — De nouveaux utilisateurs sont automatiquement créés dans Prevu3D

-

Déprovisionnement utilisateur — Les utilisateurs sont désactivés ou supprimés lorsqu’ils sont désactivés dans votre IDP

-

Affectation de groupe — Les groupes et rôles peuvent être gérés de manière centralisée depuis votre IDP

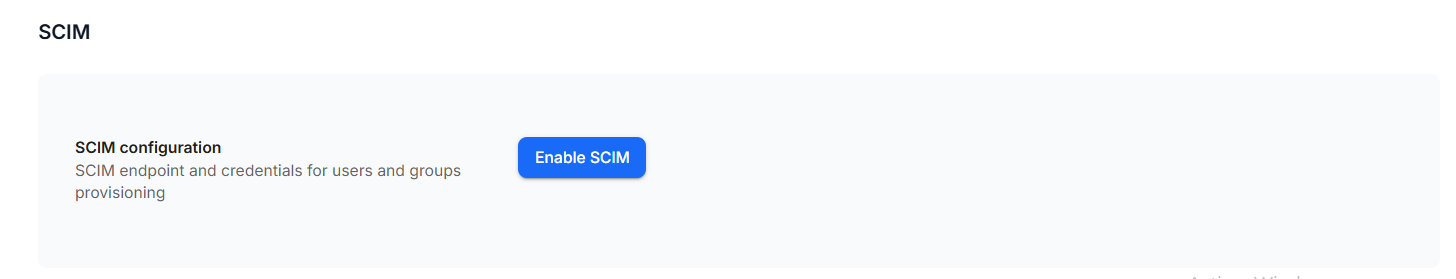

Guide de configuration

Section intitulée « Guide de configuration »-

Connectez-vous à votre compte Prevu3D en tant qu’administrateur d’organisation.

-

Va dans l’onglet Paramètres

-

Sélectionnez l’onglet SSO dans le menu à gauche

-

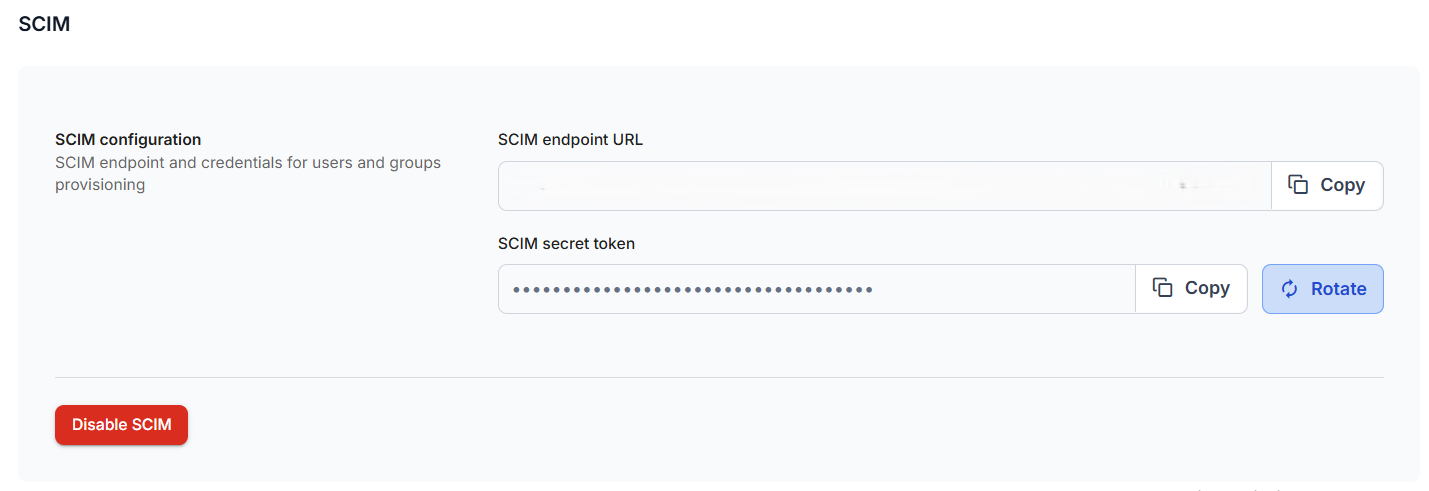

Faites défiler jusqu’à la section Provisionnement SCIM et activez-la .

-

Vous trouverez :

-

URL de base SCIM (utilisateurs d’Entra ID, veuillez consulter l’avertissement ci-dessous)

-

Jeton porteur

-

-

Dans votre fournisseur d’identité (par exemple, Microsoft Entra ID) :

-

Ouvrez l’application entreprise Prevu3D.

-

Activez le provisionnement SCIM.

-

Saisissez l’URL de base SCIM et le jeton porteur obtenus depuis l’onglet SSO.

-

-

Configurez les correspondances d’attributs pour :

-

userName,givenName,familyName,email -

Optionnel :

groups,roles,active

-

-

Sauvegardez votre configuration

Votre IdP synchronisera désormais automatiquement les utilisateurs et les groupes avec Prevu3D en fonction du calendrier de provisionnement.

Définitions

Section intitulée « Définitions »-

IdP, Fournisseur d’Identité : désigne le système qui enregistre tous les utilisateurs et permet la connexion à divers autres services. C’est votre source de vérité pour votre organisation, vos utilisateurs et vos groupes. Par exemple : Azure AD, JumpCloud…

-

SP, Service Provider : désigne l’application de service qui consomme les informations SSO, dans ce cas Prevu3D Cloud.

-

SSO, Connexion Unique : désigne un mécanisme permettant aux utilisateurs d’obtenir leurs identifiants via un seul portail et de répartir la configuration de gestion utilisateur entre plusieurs applications.

-

SAML, Security Assertion Markup Language : un protocole à l’échelle de l’industrie qui permet l’utilisation du SSO sur plusieurs plateformes cloud.

-

SCIM, Système de gestion d’identité inter-domaines : protocole pour le provisionnement des utilisateurs et des groupes.